Con Docker ganando popularidad como un servicio para empaquetar e implementar aplicaciones de software, los actores maliciosos están aprovechando la oportunidad de apuntar a puntos finales de API expuestos y crear imágenes infestadas de malware para facilitar ataques distribuidos de denegación de servicio (DDoS) y minar criptomonedas.

Según un informe publicado por el equipo de inteligencia de amenazas de la Unidad 42 de Palo Alto Networks, el propósito de estas imágenes de Docker es generar fondos mediante la implementación de un minero de criptomonedas utilizando contenedores Docker y aprovechando el repositorio Docker Hub para distribuir estas imágenes.

«Los contenedores Docker proporcionan una forma conveniente de empaquetar software, lo cual es evidente por su creciente tasa de adopción», dijeron los investigadores de la Unidad 42. «Esto, combinado con la extracción de monedas, hace que sea fácil para un actor malicioso distribuir sus imágenes a cualquier máquina que admita Docker e instantáneamente comienza a usar sus recursos informáticos para el criptojacking».

Docker es una conocida solución de plataforma como servicio (PaaS) para Linux y Windows que permite a los desarrolladores implementar, probar y empaquetar sus aplicaciones en un entorno virtual contenido, de una manera que aísla el servicio del sistema host siguen corriendo.

La cuenta ahora retirada de Docker Hub, llamada «azurenql», consistía en ocho repositorios que albergaban seis imágenes maliciosas capaces de extraer Monero, una criptomoneda centrada en la privacidad.

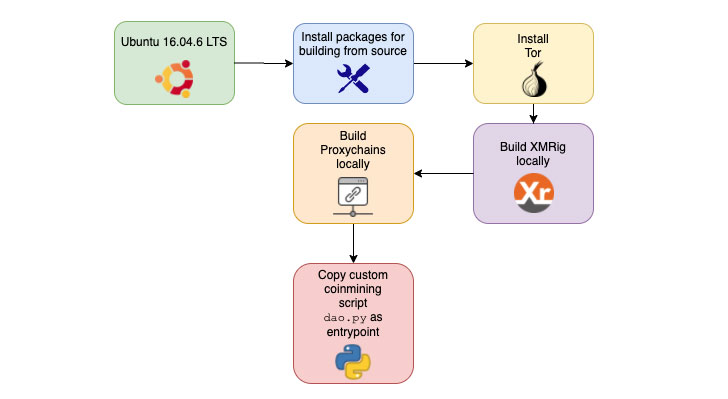

El autor del malware detrás de las imágenes usó un script de Python para activar la operación de criptojacking y aprovechó las herramientas de anonimato de la red como ProxyChains y Tor para evadir la detección de la red.

El código de extracción de monedas dentro de la imagen luego explotó el poder de procesamiento de los sistemas infectados para extraer los bloques.

Las imágenes alojadas en esta cuenta se han extraído colectivamente más de dos millones de veces desde el inicio de la campaña en octubre de 2019, con una de las ID de billetera utilizadas para ganar más de 525.38 XMR ($ 36,000).

Servidores Docker expuestos dirigidos con malware DDoS

Eso no es todo. En una nueva operación de escaneo masivo detectada por investigadores de Trend Micro , los servidores Docker desprotegidos están siendo atacados con al menos dos tipos diferentes de malware, XOR DDoS y Kaiji, para recopilar información del sistema y llevar a cabo ataques DDoS.

«Los atacantes generalmente usaban botnets para realizar ataques de fuerza bruta después de buscar puertos abiertos de Secure Shell (SSH) y Telnet», dijeron los investigadores. «Ahora, también están buscando servidores Docker con puertos expuestos (2375)».

Vale la pena señalar que tanto XOR DDoS como Kaiji son troyanos de Linux conocidos por su capacidad para realizar ataques DDoS, y estos últimos escritos completamente desde cero utilizando el lenguaje de programación Go para apuntar a dispositivos IoT a través de SSH.

La variedad de malware XOR DDoS funciona mediante la búsqueda de hosts con puertos API Docker expuestos, seguido de enviar un comando para enumerar todos los contenedores alojados en el servidor de destino, y posteriormente comprometerlos con el malware XORDDoS.

Del mismo modo, el malware Kaiji escanea Internet en busca de hosts con el puerto expuesto 2375 para implementar un contenedor ARM falso («linux_arm») que ejecuta el binario Kaiji.

«Mientras que el ataque XOR DDoS se infiltró en el servidor Docker para infectar todos los contenedores alojados en él, el ataque Kaiji despliega su propio contenedor que albergará su malware DDoS», dijeron los investigadores, señalando la diferencia entre las dos variantes de malware.

Además, las dos piezas de malware recopilan detalles como nombres de dominio, velocidades de red, identificadores de procesos en ejecución e información de CPU y red que se necesitan para montar un ataque DDoS.

«Los actores de amenazas detrás de las variantes de malware actualizan constantemente sus creaciones con nuevas capacidades para que puedan desplegar sus ataques contra otros puntos de entrada», concluyeron los investigadores.

«Como son relativamente convenientes para implementar en la nube, los servidores Docker se están convirtiendo en una opción cada vez más popular para las empresas. Sin embargo, estos también los convierten en un objetivo atractivo para los ciberdelincuentes que buscan constantemente sistemas que puedan explotar».

Se recomienda que los usuarios y las organizaciones que ejecutan instancias de Docker comprueben de inmediato si exponen los puntos finales API en Internet, cierran los puertos y se adhieren a las mejores prácticas recomendadas .

¿Te ha parecido interesante este artículo? Siguenos en Facebook , LinkedIn para leer más contenido exclusivo que publicamos.

Autor: Ravie Lakshmanan